1. Fail2ban là gì?

Fail2ban quét các tệp nhật ký và cấm các IP có dấu hiệu độc hại – quá nhiều lỗi mật khẩu, tìm cách khai thác, v.v. Nó bảo vệ máy chủ máy tính khỏi các cuộc tấn công, chương trình được viết bằng tập lệnh python và hỗ trợ out-of-box hỗ trợ các chương trình phần mềm và máy chủ khác nhau như Nginx, Postfix, Sendmail, v.v.

2. Cài đặt fail2ban trên Ubuntu và WordPress

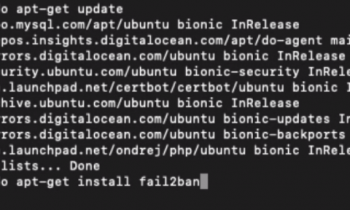

Fail2ban không được cài đặt sẵn trong máy chủ đám mây Ubuntu. Bạn có thể chạy lệnh sau để cập nhật kho lưu trữ APT và cài đặt chương trình fail2ban.

sudo apt-get update sudo apt-get install fail2ban

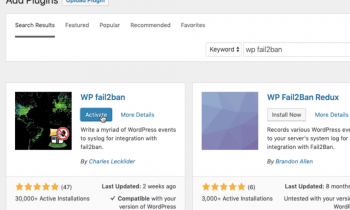

Khi bạn đã cài đặt chương trình trên máy chủ, bạn cũng sẽ cần thêm Plugin WordPress có tên là WP fail2ban . Plugin này giúp nắm bắt tất cả các thông tin đăng nhập WordPress cùng với IP trong một tệp nhật ký. Các bản ghi tệp nhật ký này sẽ được Fail2ban sử dụng để cấm địa chỉ IP với nhiều lần thử không hợp lệ.

Làm theo các bước để cài đặt WP fail2ban trên WordPress:

- Đăng nhập vào Bảng điều khiển WordPress

- Điều hướng đến Thêm mới trong menu Plugin

- Tìm kiếm và cài đặt plugin WP fail2ban

- Kích hoạt Plugin và đó là tất cả

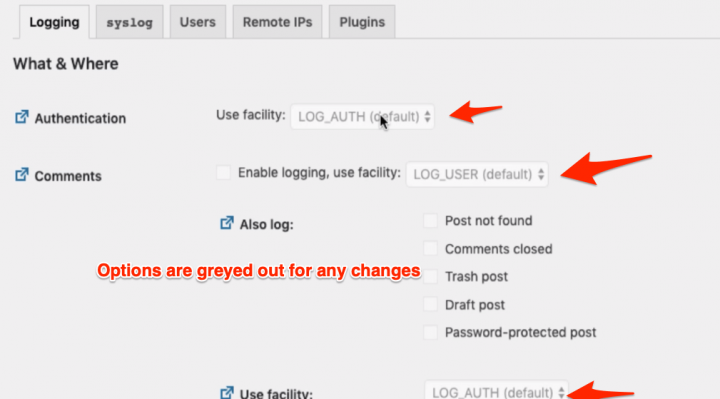

Plugin cũng có một phiên bản cao cấp cho phép cấu hình trong giao diện người dùng. Tuy nhiên, vì chúng tôi đang sử dụng phiên bản miễn phí, chúng tôi cần thiết lập bộ lọc và điều kiện tù theo cách thủ công ở phía máy chủ.

3. Thiết lập Bộ lọc

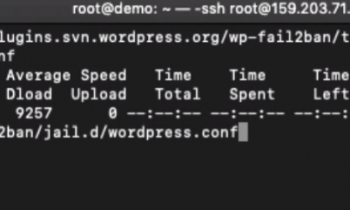

Bây giờ chúng ta đã cài đặt trên cả máy chủ và WordPress, hãy sao chép bộ lọc phụ trợ khớp với tệp regexes trong thư mục fail2ban. Sử dụng lệnh dưới đây để sao chép tệp conf WordPress hard regexes vào thư mục filter.d .

sudo curl https://plugins.svn.wordpress.org/wp- fail2ban/trunk/filters.d/wordpress-hard.conf> /etc/fail2ban/filter.d/wordpress.conf

Tạo tệp WordPress Jail bằng lệnh dưới đây:

sudo nano /etc/fail2ban/jail.d/wordpress.conf

Dán các quy tắc Jail bên dưới vào tệp wordpress.conf mà chúng tôi đã tạo ở trên.

[wordpress] enabled = true filter = wordpress logpath = /var/log/auth.log port = http,https

Lưu và đóng trình chỉnh sửa nano với cấu hình Jail.

4. Tùy chỉnh cấu hình Jail

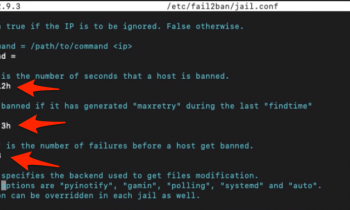

Bạn có thể tùy chỉnh cấu hình Jail có nhiều cài đặt có sẵn trong tệp này.

sudo nano /etc/fail2ban/jail.conf

- Số lần đăng nhập tối đa trước khi cấm là 3

- Tối đa 3 lần đăng nhập trong khoảng thời gian 3 giờ

- Band hoặc cấm tối đa trong 12 giờ sau 3 lần đăng nhập không hợp lệ

maxretry = 3 .. findtime = 3h .. bantime = 12h

Bây giờ chúng ta đã thiết lập xong cấu hình Filter và Jail, hãy khởi động lại fail2ban bằng lệnh dưới đây:

sudo service fail2ban restart

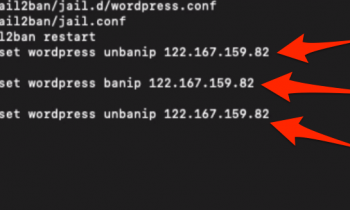

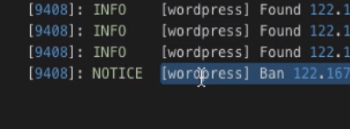

Đề phòng nếu địa chỉ IP của bạn bị cấm, bạn cần tìm Địa chỉ IP bị cấm trong [log] /etc/log/fail2ban.log [/ code].

Và sử dụng lệnh dưới đây để bỏ cấm:

fail2ban-client set wordpress unbanip YOUR.IP.ADDRESS.HERE